10 étapes pour sécuriser Open SSH

- Noms d'utilisateur et mots de passe forts. ...

- Configurer l'intervalle de délai d'inactivité. ...

- Désactiver les mots de passe vides. ...

- Limiter l'accès SSH des utilisateurs. ...

- Utilisez uniquement le protocole SSH 2. ...

- Autoriser uniquement des clients spécifiques. ...

- Activer l'authentification à deux facteurs. ...

- Utiliser les clés publiques / privées pour l'authentification.

- Pourquoi SSH est-il mauvais?

- Est ouvert SSH sécurisé?

- Comment renforcer le serveur SSH?

- Qu'est-ce que SSH distant?

- SSH est-il suffisamment sécurisé??

- Que se passe-t-il lorsque le port 22 s'ouvre?

- Le piratage SSH est-il possible??

- Quel port dois-je utiliser pour SSH?

- Le port 22 est-il sécurisé?

- Comment durcir SSH dans Ubuntu?

- Comment durcir Ubuntu 18.04 Serveur?

- Quelle est l'utilisation d'OpenSSH?

Pourquoi SSH est-il mauvais?

Utilisateurs imprudents: lorsque les utilisateurs sont autorisés à utiliser l'authentification par clé publique SSH, ils peuvent être imprudents dans la gestion de leurs clés privées, en les plaçant dans des endroits non sécurisés, en les copiant sur plusieurs ordinateurs et en ne les protégeant pas avec des mots de passe forts.

Est ouvert SSH sécurisé?

OpenSSH est la norme pour l'accès distant sécurisé aux * serveurs de type Unix, remplaçant le protocole telnet non chiffré. SSH (et son sous-protocole de transfert de fichiers SCP) garantit que la connexion de votre ordinateur local au serveur est cryptée et sécurisée.

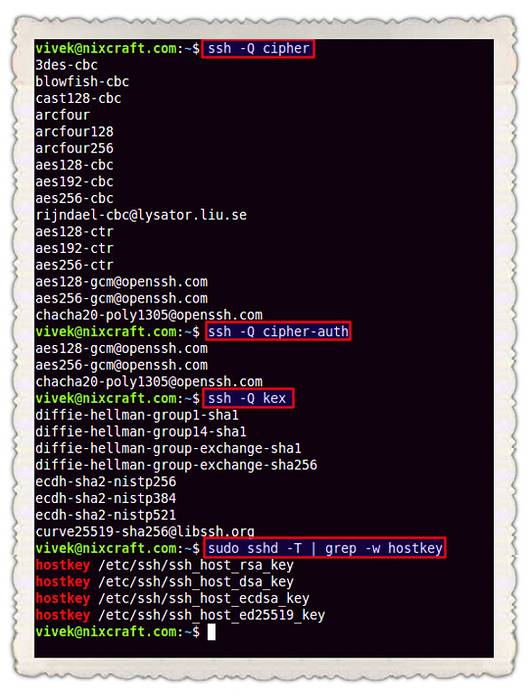

Comment renforcer le serveur SSH?

- Définir l'intervalle de délai d'inactivité. L'intervalle de délai d'inactivité est la durée pendant laquelle une session ssh est autorisée à rester inactive. ...

- Désactiver les mots de passe vides. Certains comptes d'utilisateurs système sont créés sans mot de passe. ...

- Désactiver le transfert X11. ...

- Limiter le nombre maximum de tentatives d'authentification. ...

- Désactiver SSH sur les ordinateurs de bureau.

Qu'est-ce que SSH distant?

Remote SSH est un petit outil d'aide à l'origine pour Windows pour démarrer rapidement Putty et se connecter à un serveur potentiel sur lequel vous travaillez actuellement. Alors que le client SSH par défaut est Putty, Remote SSH prend en charge le client SSH par défaut de Linux et Mac, ou tout autre client ssh appelé ssh qui est également accessible globalement.

SSH est-il suffisamment sécurisé??

Si vous utilisez l'authentification par clé publique pour SSH, personne ne peut se connecter au serveur sans avoir la clé privée correspondante. C'est aussi sûr et généralement plus sécurisé que l'authentification par mot de passe. Le cryptage fourni par OpenSSH est à la pointe de la technologie; il n'y a aucun moyen connu de le casser.

Que se passe-t-il lorsque le port 22 s'ouvre?

Si vous avez le port 22 ouvert et un démon SSH en cours d'exécution, vous verrez probablement des centaines voire des milliers de tentatives de connexion chaque jour. Probablement pour la plupart, des tests de «scripts pour enfants» pour les identifiants / mots de passe par défaut ou communs. Un gaspillage total de vos ressources serveur et un risque de sécurité énorme.

Le piratage SSH est-il possible??

SSH est l'un des protocoles les plus couramment utilisés dans les infrastructures informatiques modernes, et de ce fait, il peut être un vecteur d'attaque précieux pour les pirates. L'un des moyens les plus fiables d'obtenir un accès SSH aux serveurs consiste à forcer les informations d'identification.

Quel port dois-je utiliser pour SSH?

Le port par défaut pour les connexions client SSH est 22; pour modifier cette valeur par défaut, entrez un numéro de port entre 1024 et 32767. Le port par défaut pour les connexions client Telnet est 23; pour modifier cette valeur par défaut, entrez un numéro de port entre 1024 et 32767.

Le port 22 est-il sécurisé?

Évitez le port 22

Le port 22 est le port standard pour les connexions SSH. Si vous utilisez un port différent, cela ajoute un peu de sécurité par l'obscurité à votre système. La sécurité par l'obscurité n'est jamais considérée comme une véritable mesure de sécurité, et je l'ai dénoncée dans d'autres articles.

Comment durcir SSH dans Ubuntu?

Sécurisez le serveur SSH sur Ubuntu

- Changer le port SSH par défaut.

- Utiliser SSH2.

- Utilisez une liste blanche et une liste noire pour limiter l'accès des utilisateurs.

- Désactiver la connexion root.

- Masquer la dernière connexion.

- Restreindre les connexions SSH à des adresses IP spécifiques.

- Désactiver l'authentification par mot de passe.

- Désactiver .rhost.

Comment durcir Ubuntu 18.04 Serveur?

Les conseils et astuces suivants sont des moyens simples de durcir rapidement un serveur Ubuntu.

- Gardez le système à jour. ...

- Comptes. ...

- Assurez-vous que seule la racine a un UID de 0. ...

- Vérifier les comptes avec des mots de passe vides. ...

- Verrouiller les comptes. ...

- Ajout de nouveaux comptes utilisateurs. ...

- Configuration Sudo. ...

- IpTables.

Quelle est l'utilisation d'OpenSSH?

OpenSSH est une version disponible gratuitement de la famille d'outils de protocole Secure Shell (SSH) pour contrôler à distance ou transférer des fichiers entre des ordinateurs. Les outils traditionnels utilisés pour accomplir ces fonctions, tels que telnet ou rcp, ne sont pas sécurisés et transmettent le mot de passe de l'utilisateur en texte clair lorsqu'ils sont utilisés.

Naneedigital

Naneedigital